Post-Quanten-Kryptoanalyse

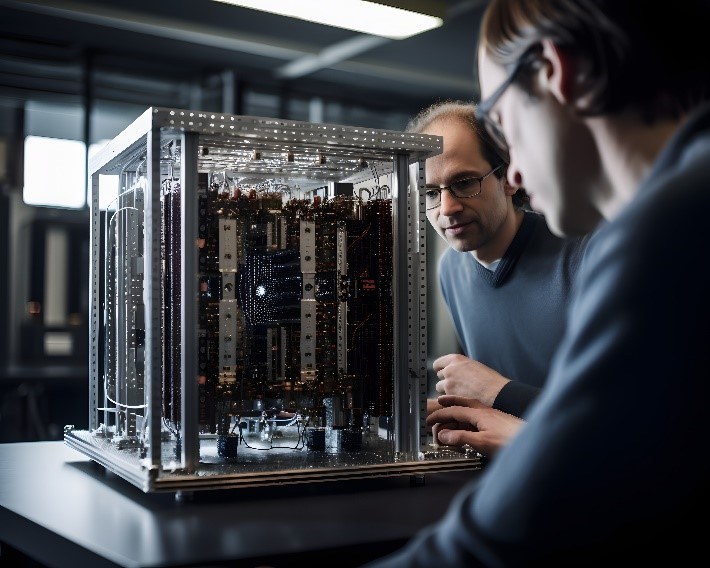

Quantencomputer haben das Potenzial, künftig hochkomplexe Probleme zu lösen. Allerdings sind sie auch in der Lage, heute übliche Verschlüsselungsalgorithmen zu brechen. Dies hat erhebliche Auswirkungen auf die Sicherheit von Daten und Kommunikation in einer zunehmend digitalen Welt. Um die Sicherheit gegenüber leistungsstarken Quantencomputern zu gewährleisten, ist es notwendig, Maßnahmen zu erforschen und zu entwickeln, welche die Sicherheit herkömmlicher Verschlüsselungsmethoden verbessern. Diese Methoden sollen sicherstellen, dass vertrauliche Informationen auch in Zukunft geschützt sind, wenn Quantencomputer eine Bedrohung darstellen.

Ziel des Projektes PQ-CCA ist es, die Anwendung von Quantencomputern zur Entschlüsselung von verschlüsselten Daten zu erforschen, um konkrete Anforderungen an kryptografische Verfahren zu entwickeln, damit diese neuartigen Angriffen standhalten. Dies betrifft sowohl symmetrische als auch die asymmetrischen Verschlüsselungsverfahren, die derzeit als resistent gegen Angriffe mit Quantencomputern gelten. Zudem untersuchen die Forschenden auch die Resilienz dieser Verfahren gegenüber hardwarenahen Seitenkanal- und Fehlerinjektionsangriffen.

Die gesammelten Erkenntnisse sollen bereits während der Projektlaufzeit in die Hochschullehre einfließen und frühzeitig der IT-Sicherheitsindustrie zur Verfügung gestellt werden. Damit leistet das Projekt einen signifikanten Beitrag dazu, den Stand der Technik zur Post-Quanten-Kryptographie am Standort Deutschland maßgeblich weiterzuentwickeln. Diese Methoden gewährleisten die Vertraulichkeit und Integrität von Daten sowie Kommunikation auch in einer Zukunft, in der den Angreifenden leistungsstarke Quantencomputer zum Entschlüsseln von Nachrichten zur Verfügung stehen. Besonders in Bereichen wie Finanzwesen, Gesundheitswesen, Regierung und Militär ist es entscheidend, unbefugten Zugriff zu verhindern sowie sicherzustellen, dass Daten korrekt und vollständig sind.